在当今数字化时代,网络安全威胁日益复杂多变,传统的基于边界防御的网络安全模式已难以应对现代攻击手段。因此,零信任架构(Zero-Trust Architecture)作为一种创新的安全框架应运而生,它颠覆了传统的信任模型,提出了“不信任,除非验证”的核心原则。本文将详细讲解零信任架构的概念、关键要素、实施策略,并结合实际案例进行深入剖析,旨在为企业提供构建强大网络安全防御体系的参考。

一、零信任架构概述

零信任架构是一种网络安全模型,它假定网络中的所有实体(包括用户、设备和应用程序)都是不可信的,除非经过严格的身份验证和授权。这一原则颠覆了传统的基于边界防御的网络安全观念,即内部网络被视为可信任区域,而外部网络则被视为不可信任区域。零信任架构则认为,无论实体位于网络内部还是外部,都应被视为潜在的威胁源,每次访问都需要进行身份验证和授权。

零信任架构的核心目标是保护网络资源免受未经授权的访问,并确保只有经过验证和授权的实体才能访问相应的网络资源。这一模型通过采用严格的身份验证机制、细粒度的访问控制、实时的威胁检测和响应,以及数据加密和隔离等手段,实现了对网络访问的全面控制和监管。

二、零信任架构的关键要素

- 从不信任,总是验证:零信任架构的基本原则是不信任任何网络内的实体,除非经过严格的身份验证。这意味着每次访问请求都需要进行身份验证,无论请求来自内部还是外部用户。

- 细粒度的访问控制:零信任架构通过采用基于角色的访问控制(RBAC)、基于属性的访问控制(ABAC)等技术,实现了对网络资源的细粒度控制。这可以确保用户只能访问其工作所需的最少资源,从而降低了权限滥用和数据泄露的风险。

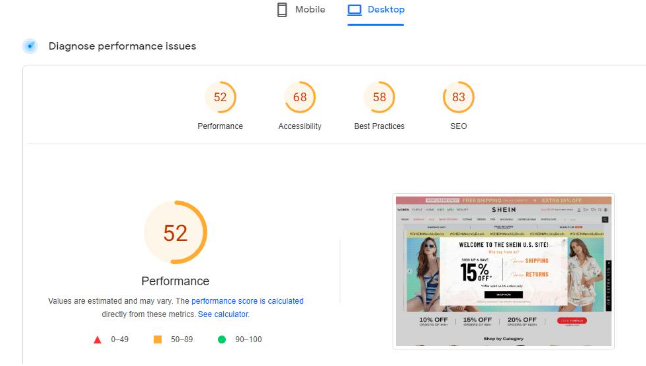

- 实时的威胁检测和响应:零信任架构强调对网络流量和系统活动的持续监控和分析,以检测和响应安全威胁。这包括对异常行为的检测、安全事件的调查和响应,以及基于行为分析和机器学习的恶意行为检测技术。

- 数据加密和隔离:为了保护数据的机密性和完整性,零信任架构采用数据加密技术对数据在传输和存储过程中进行保护。同时,通过数据隔离技术,将敏感数据与非敏感数据分开存储和处理,降低了数据泄露的风险。

- 多因素身份验证:为了提高身份验证的安全性,零信任架构采用多因素身份验证技术。这包括结合密码、生物识别技术、硬件令牌等多种身份验证因素,以确保用户身份的真实性和可靠性。

三、零信任架构的实施策略

- 建立集中式的身份管理系统:零信任架构需要一个集中式的身份管理系统来管理所有用户和设备的身份信息。这有助于简化身份管理流程,并提高安全性和合规性。

- 实施动态访问控制和权限管理:根据用户的身份、位置、设备状态等多种因素动态调整用户的访问权限。这可以确保用户只能在其需要时访问相应的资源,并降低了权限滥用的风险。

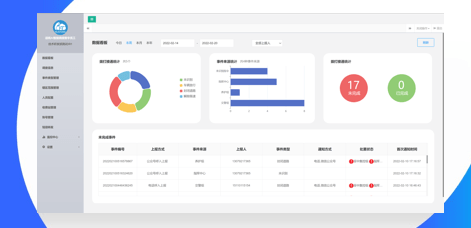

- 部署网络流量分析工具:通过部署网络流量分析工具,如安全信息与事件管理系统(SIEM),实现对网络流量的实时监控和深度分析。这有助于及时发现异常流量和潜在的攻击行为,并采取相应的应对措施。

- 采用微隔离技术:将网络划分为多个微隔离段,每个微隔离段只允许授权用户和设备访问。这可以阻止攻击者在获得访问权限后在网络中横向移动,从而降低了攻击的影响范围。

- 建立恶意行为检测与防御系统:基于行为分析和机器学习的恶意行为检测技术能够更准确地识别内部网络的恶意行为。这有助于及时发现并阻止潜在的安全威胁,降低安全风险。

四、零信任架构实践案例:Google的BeyondCorp模型

Google的BeyondCorp模型是零信任架构的成功实践案例之一。BeyondCorp模型将用户的身份、设备和网络条件作为访问资源的主要依据,并通过动态访问策略和授权规则来实现精细的访问控制。

在BeyondCorp模型中,Google摒弃了传统的基于边界的访问控制模型,而是采用基于身份的访问控制模型。这意味着无论用户身处何地,只要其身份得到验证且符合访问策略,就可以访问相应的资源。这一模型极大地提高了网络访问的灵活性和安全性。

此外,BeyondCorp模型还采用了多因素身份验证技术来确保用户身份的真实性。同时,通过持续的威胁检测和响应机制,Google能够及时发现并应对潜在的安全威胁。这一模型在Google内部取得了显著的安全效果,并被广泛认为是零信任架构的成功实践案例。

五、结论与展望

零信任架构作为一种创新的网络安全框架,颠覆了传统的信任模型,提出了“不信任,除非验证”的核心原则。通过采用严格的身份验证机制、细粒度的访问控制、实时的威胁检测和响应以及数据加密和隔离等手段,零信任架构实现了对网络访问的全面控制和监管。

随着云计算、移动办公、物联网等新兴技术的不断发展,企业的网络安全形势日益复杂。传统的边界防御模式已难以应对现代攻击手段,而零信任架构则提供了一种新的安全思路和实践路径。通过实施零信任架构,企业可以更加主动地保护自己的网络和应用,提高安全性和敏感数据保护能力。

未来,随着人工智能、自动化安全技术的不断发展和应用,零信任架构将得到进一步完善和扩展。相信在不久的将来,零信任架构将成为企业网络安全建设的主流范式,为企业网络安全带来更多的价值和创新。

综上所述,零信任架构作为一种先进的网络安全框架,在现代企业中具有广泛的应用前景和重要的实践价值。通过深入理解其关键要素和实施策略,并结合实际案例进行深入剖析,企业可以更好地构建和落实零信任架构,提高自身的网络安全防护水平。

扫描下方二维码,一个老毕登免费为你解答更多软件开发疑问!